4 月 23 日消息,网络安全专家亚历山大 · 汉夫(Alexander Hanff)于 4 月 18 日发布博文,指出 Anthropic 的 Claude Desktop 应用在用户不知情的情况下,向 7 款 Chromium 浏览器静默安装了 Native Messaging 桥接文件。

汉夫调查指出,用户安装 Claude Desktop 之后,Anthropic 未征询用户同意,便自动向 Chrome、Brave、Edge 等 7 款浏览器的配置目录写入了相同的桥接清单文件,甚至在用户未安装某些浏览器时也创建了对应目录。这意味着用户未来安装任何此类浏览器后,Claude 扩展无需额外征求同意,将自动获得相关权限。

该桥接文件名为 com.anthropic.claude_browser_extension.json,汉夫通过代码签名验证和 macOS 系统元数据溯源,确认该安装文件由 Anthropic 官方签名并公证,且确实由 Claude Desktop 应用写入。

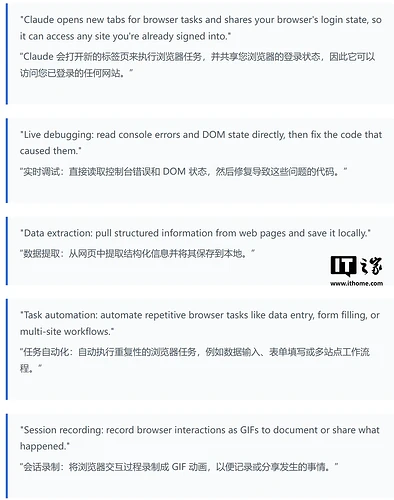

该文件核心功能是让特定的浏览器扩展调用本地可执行程序。Anthropic 官方文档显示,此组件具备强大的浏览器自动化能力,包括打开新标签页、共享登录状态、读取 DOM 内容、填充表单以及录制屏幕。这意味着,一旦用户安装了对应的扩展,该程序将能以用户身份访问银行、税务等敏感网站,且运行在浏览器沙箱之外,拥有用户级权限。

安全风险方面,Anthropic 自身的数据指出,其 Chrome 扩展在面对恶意攻击时,提示词注入成功率约为 11.2%。这为攻击者提供了通过受感染扩展或恶意网页接管浏览器会话的潜在路径。

汉夫在博文中指出,该行为触犯了多项原则。首先是强制捆绑与信任边界突破,应用越权修改了第三方浏览器的配置。其次是缺乏透明度,用户无法通过常规界面发现或管理该组件,且删除文件后,Claude Desktop 会在下次启动时自动重新安装。

**汉夫认为这构成了“潜伏的间谍软件能力”,**涉嫌违反欧盟指令 2002/58/EC 第 5 条第 3 款关于信息社会服务存储的规定。他建议 Anthropic 应立即移除该组件,或调整策略,在明确告知用户并获得授权后安装。

附上参考地址